Les PC sont sortis de l’entreprise, et il faut plus que jamais gérer les périphériques accédant aux données de l’entreprise.

C’est pour cette raison qu’on parle de modern management.

Les entreprises veulent permettre à leur utilisateurs d’accéder aux informations ou qu’il soient mais tout en gardant des procédures et contrôles afin d’assurer la sécurité des périphériques gérés (Endpoints) et de garantir un accès aux données sécurisé.

Les solutions MDM ont tout d’abord vu le jour afin de gérer les smartphones, mais désormais MDM sait gérer les PC Windows car Microsoft a inclus les composants nécessaires dans le Système (OS) et propose sa propre solution de gestion des périphériques : Endpoint Manager, digne successeur de InTune. On parle désormais de Unified Endpoint Management (UEM).

Un peu d’histoire

InTune est apparu en Avril 2010 sous le nom Windows Intune et ne gérait que Windows. Il a été renommé InTune en 2014, signe de son ouverture vers les autres plateformes.

ToutWindows.com vous en a parlé dès le début : https://www.toutwindows.com/?s=intune&submit.x=0&submit.y=0

Progressivement Intune est devenu le complément de la suite System Center Configuration Manager, renommée EndPoint Configuration Manager.

En parallèle InTune a grandi et s’est considérablement intégré aux service Office 365, c’est la que le nom EndPoint Manager à pris naissance au sein de Office 365 devenu Microsoft 365 :

Fonctionnement de Endpoint Manager

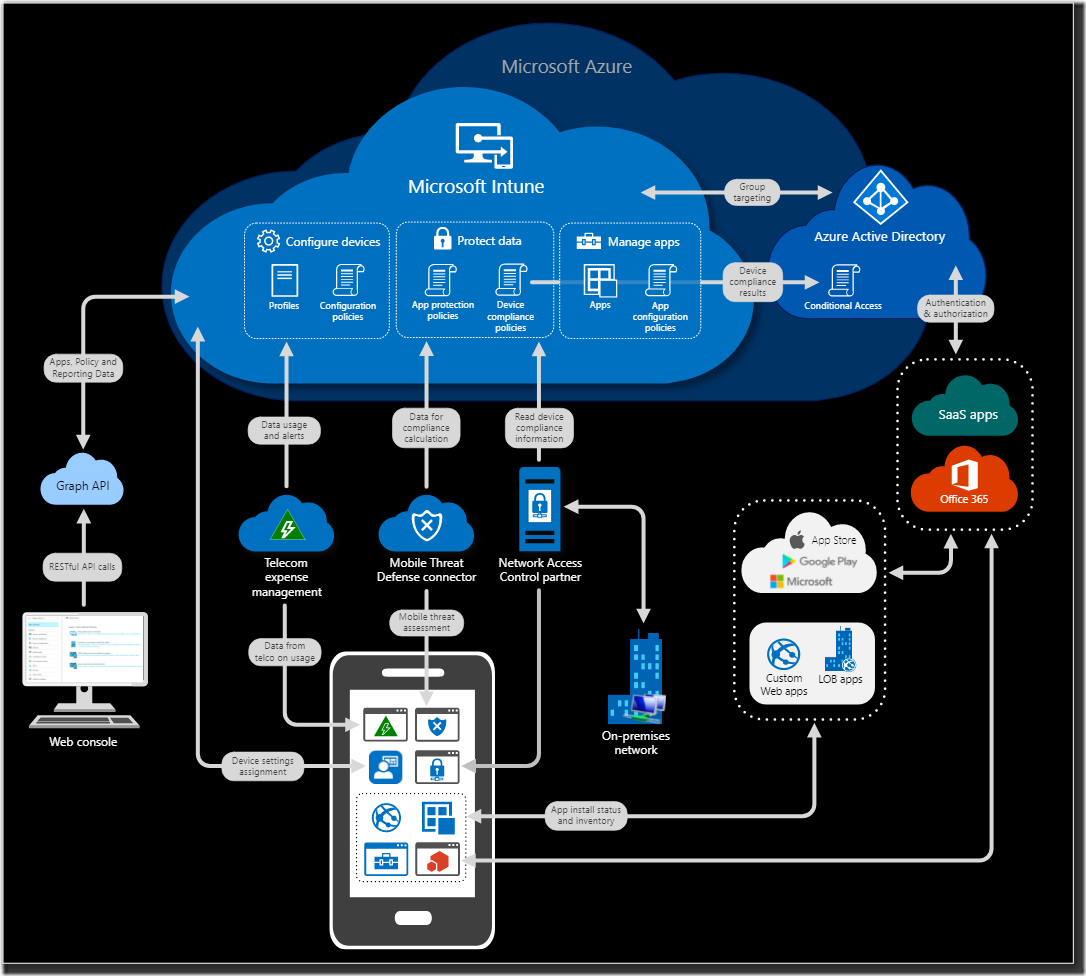

Dans Intune, vous gérez les appareils de l’entreprise.

- Pour les appareils appartenant à l’organisation, vous disposez d’un contrôle total sur les appareils :

– les paramètres,

– les fonctionnalités

– la sécurité.

Les appareils et les utilisateurs de ces appareils « s’inscrivent » dans Intune.

Une fois inscrits, ils reçoivent vos règles et paramètres via les stratégies configurées dans Intune.

Par exemple, vous pouvez définir les critères de mot de passe et de code confidentiel, créer une connexion VPN, configurer la protection contre les menaces.

- Pour les appareils personnels, ou ByOD (Bring-your-own Devices), les utilisateurs ne souhaiteront peut-être pas que les administrateurs de leur organisation aient le contrôle total. Vous pouvez donc donner des options aux utilisateurs.

Vous pouvez par exemple utiliser les stratégies de protection des applications qui requièrent l’authentification multifacteur (MFA) pour utiliser ces applications si ces utilisateurs souhaitent seulement accéder à la messagerie ou Microsoft Teams.

Lorsque des appareils sont inscrits et gérés dans Intune, les administrateurs peuvent :

– Consulter les appareils inscrits et obtenir un inventaire des appareils qui accèdent aux ressources de l’organisation.

– Configurer les appareils pour qu’ils respectent vos normes de sécurité et d’intégrité. Par exemple, vous pouvez bloquer les appareils jailbreakés.

– Envoyer des certificats aux appareils pour que les utilisateurs puissent accéder facilement à votre réseau Wi-Fi ou utiliser un VPN pour se connecter à votre réseau.

– Consultez les rapports sur la conformité des utilisateurs et des appareils.

– Supprimer les données d’entreprise en cas de perte, de vol ou d’inutilisation d’un appareil.

Comment obtenir Intune et Endpoint Manager

Endpoint Manager est très intégré à Office 365 et Azure, il vous faudra donc des licences, Intune nécessite une licence Enterprise Mobility + Security (E3 ou E5), mais aussi inclus dans les licences Microsoft 365 E3 ou E5.

Les PME peuvent aussi trouver InTune dans Microsoft 365 Business Premium.

Prêts a découvrir les fonctionnalités ?

Restez connectés !!

Laurent Gébeau

Pour me suivre :